Inteligentne zamki, zwane także zamkami identyfikacyjnymi, pełnią funkcję ustalania i rozpoznawania tożsamości uprawnionych użytkowników.Aby to osiągnąć, wykorzystuje różne metody, w tym biometrię, hasła, karty i aplikacje mobilne.Zagłębmy się w każdą z tych metod.

Biometria:

Biometria polega na wykorzystaniu ludzkich cech biologicznych do celów identyfikacyjnych.Obecnie najczęściej stosowanymi metodami biometrycznymi są rozpoznawanie linii papilarnych, twarzy i żył palców.Wśród nich najbardziej rozpowszechnione jest rozpoznawanie odcisków palców, natomiast rozpoznawanie twarzy zyskuje na popularności od drugiej połowy 2019 roku.

Rozważając dane biometryczne, przy wyborze i zakupie inteligentnego zamka należy wziąć pod uwagę trzy ważne wskaźniki.

Pierwszym wskaźnikiem jest skuteczność, która obejmuje zarówno szybkość, jak i dokładność rozpoznania.Dokładność, a w szczególności odsetek fałszywych odrzuceń, jest kluczowym aspektem, na którym należy się skupić.Zasadniczo określa, czy inteligentny zamek może dokładnie i szybko rozpoznać Twój odcisk palca.

Drugim wskaźnikiem jest bezpieczeństwo, na które składają się dwa czynniki.Pierwszym czynnikiem jest odsetek fałszywych akceptacji, w przypadku którego odciski palców osób nieuprawnionych są błędnie rozpoznawane jako odciski palców autoryzowanych.Zjawisko to jest rzadkie w produktach z inteligentnymi zamkami, nawet wśród zamków z niższej półki i niskiej jakości.Drugim czynnikiem jest zabezpieczenie przed kopiowaniem, które polega na zabezpieczeniu informacji o odciskach palców i usunięciu wszelkich obiektów, które mogłyby zostać użyte do manipulacji zamkiem.

Trzecim wskaźnikiem jest pojemność użytkownika.Obecnie większość marek inteligentnych zamków umożliwia wprowadzenie 50–100 odcisków palców.Zaleca się zarejestrowanie 3–5 odcisków palców dla każdego autoryzowanego użytkownika, aby zapobiec problemom związanym z odciskami palców podczas otwierania i zamykania inteligentnego zamka.

Sprawdź nasze zamki z metodami odblokowania biometrycznego:

| 1. Dostęp poprzez aplikację/odcisk palca/kod/kartę/klucz mechaniczny/.2.Wysoka czułość tablicy cyfrowej z ekranem dotykowym.3.Kompatybilny z aplikacją Tuya. 4. Udostępniaj kody offline z dowolnego miejsca i w dowolnym czasie. 5. Technologia szyfrowania kodu PIN, aby zapobiec podglądaniu. | ||

Hasło:

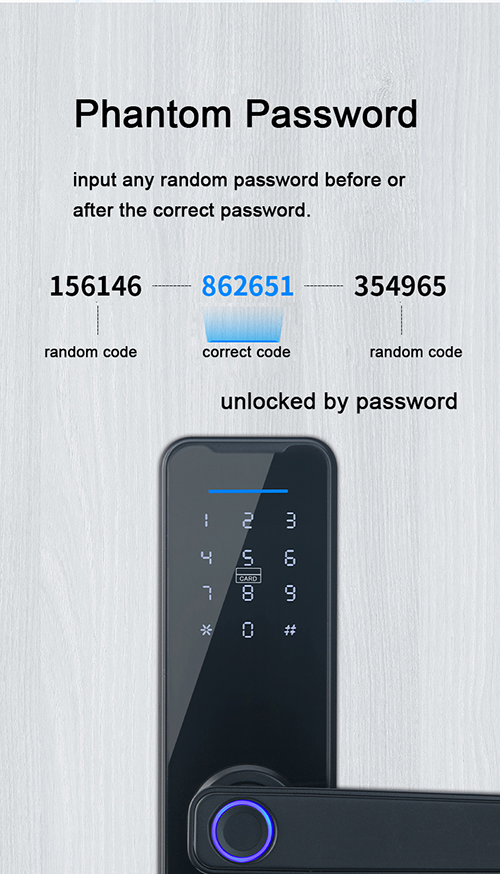

Hasła polegają na użyciu kombinacji numerycznych w celach identyfikacyjnych.Siła hasła inteligentnej blokady zależy od długości hasła i obecności wolnych cyfr.Zaleca się, aby hasło miało długość co najmniej sześciu cyfr, a liczba wolnych cyfr mieściła się w rozsądnym zakresie, zwykle około 30 cyfr.

Sprawdź nasze zamki z metodami odblokowania hasłem:

| Model J22 |  | 1. Dostęp poprzez aplikację/odcisk palca/kod/kartę/klucz mechaniczny.2.Wysoka czułość tablicy cyfrowej z ekranem dotykowym.3.Kompatybilny z aplikacją Tuya.4.Udostępniaj kody offline z dowolnego miejsca i o każdej porze.5.Technologia szyfrowania kodu PIN w celu zabezpieczenia przed peepem. | |

Karta:

Funkcja karty inteligentnego zamka jest złożona i obejmuje takie funkcje, jak karty aktywne, pasywne, cewkowe i procesorowe.Jednak dla konsumentów wystarczające jest zrozumienie dwóch typów: kart M1 i M2, które odnoszą się odpowiednio do kart szyfrujących i kart procesorowych.Karta procesorowa jest uważana za najbezpieczniejszą, ale może być bardziej uciążliwa w użyciu.Niemniej jednak oba typy kart są powszechnie stosowane w inteligentnych zamkach.Oceniając karty, należy wziąć pod uwagę ich właściwości antykopiujące, natomiast wygląd i jakość można pominąć.

Aplikacja mobilna:

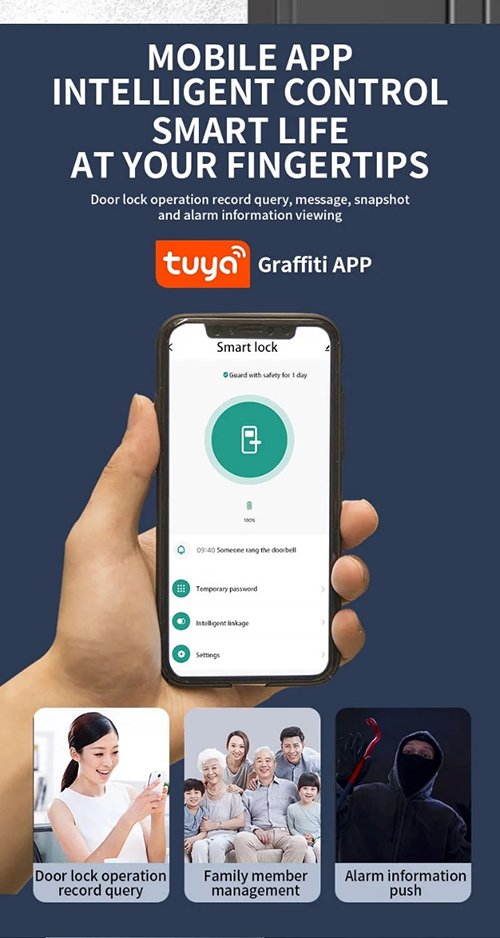

Funkcja sieciowa inteligentnego zamka jest wieloaspektowa, wynika przede wszystkim z integracji zamka z urządzeniami mobilnymi lub terminalami sieciowymi, takimi jak smartfony czy komputery.Funkcje aplikacji mobilnych związane z identyfikacją obejmują aktywację sieci, autoryzację sieci i aktywację inteligentnego domu.Inteligentne zamki z funkcjami sieciowymi zazwyczaj zawierają wbudowany chip Wi-Fi i nie wymagają oddzielnej bramy.Jednak te, którym brakuje chipów Wi-Fi, wymagają obecności bramy.

Należy pamiętać, że chociaż niektóre zamki można połączyć z telefonami komórkowymi, nie wszystkie mają funkcje sieciowe.I odwrotnie, zamki z funkcjami sieciowymi niezmiennie będą łączyć się z telefonami komórkowymi, tak jak zamki TT.W przypadku braku pobliskiej sieci zamek może nawiązać połączenie Bluetooth z telefonem komórkowym, umożliwiając korzystanie z kilku funkcji.Jednak niektóre zaawansowane funkcje, takie jak przesyłanie informacji, nadal wymagają pomocy bramy.

Dlatego przy wyborze inteligentnego zamka ważne jest, aby dokładnie rozważyć metody identyfikacji stosowane przez zamek i wybrać tę, która najlepiej odpowiada Twoim potrzebom.

Jeśli chcesz kupić lub zrobić interesy w zakresie zamków AuLu, skontaktuj się bezpośrednio:

Adres: 16/F, Budynek 1, Chechuang Real Estate Plaza, No.1 Cuizhi Road, Shunde District, Foshan, Chiny

Telefon stacjonarny: +86-0757-63539388

Telefon komórkowy: +86-18823483304

E-mail: sales@aulutech.com

Czas publikacji: 28 czerwca 2023 r